May 12 2017

Importante aviso de seguridad de QNAP

Esta mañana grandes compañías españolas como Telefónica, Iberdrola o Gas Natural han sufrido un ataque masivo por un ransomware que ha obligado a apagar miles de ordenadores. Los NAS como cualquier dispositivo con un sistema operativo tampoco está a salvo y QNAP acaba de publicar un importante aviso de seguridad de nivel crítico.

Se trata de un aviso de seguridad para la actualización no autorizada de QTS y todavía no se conoce todas las consecuencias de dicha infección.

Si tu NAS ha sido actualizado sin tu consentimiento o acción, entonces estás infectado por un nuevo malware sin identificar (todavía).

Este malware se descarga y ejecuta e instala una compilación de QTS 4.2.5 en el sistema comprometido. El malware también puede resultar potencialmente en acceso no autorizado a los datos del NAS.

QNAP recomienda comprobar si la versión QTS instalada en tu NAS ha cambiado inesperadamente a 4.2.5.

Estos son los pasos que debes seguir.

Solución

- Instala y ejecuta Malware Remover 2.1.2 desde la App Center.

- Descarga e instala manualmente QTS 4.3.3 (o QTS 4.2.5 si tu NAS no es compatible con QTS 4.3.3).

- Cambia todas las contraseñas de usuario por si hubieran sido accesibles.

Procedimiento

- Inicia sesión en QTS como administrador.

- Si no tienes instalada «Malware Remover», abre el Centro de aplicaciones, búscala e instálala .

- Si ya la tienes instalada, actualiza a Malware Remover 2.1.2

- Para comprobar si Malware Remover ha detectado y eliminado el malware debes comprobar los registros del sistema.

- Para ello ve a Panel de control> Sistema> Registros del sistema> Registros de sucesos del sistema.

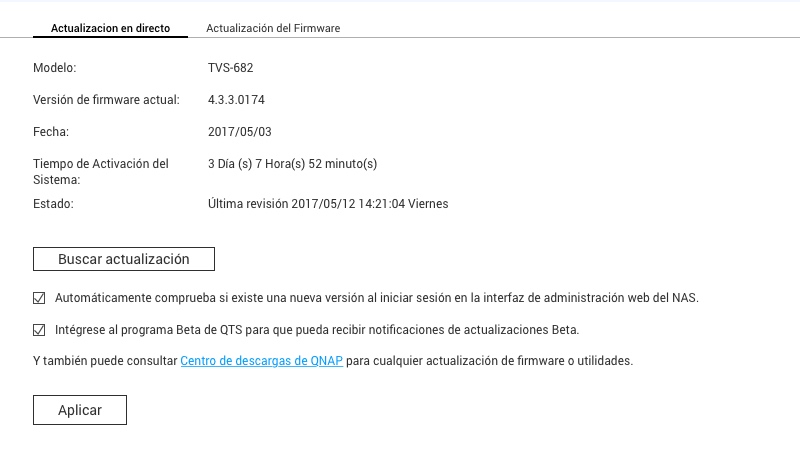

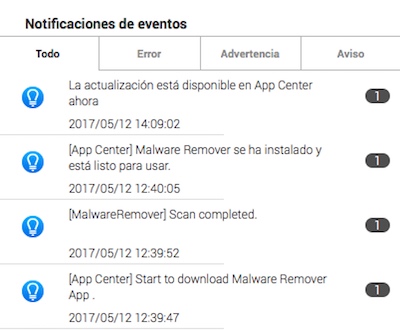

Como puedes ver en la imagen acabo de hacerlo en mi NAS y está limpio.

Si estás infectado descarga e instala manualmente QTS para eliminarlo definitivamente desde la web de QNAP y cambia las contraseñas.

NAS infectado

Aprovecho para ampliar este artículo con las capturas de un seguidor que ha subido en los comentarios unas capturas de su NAS preguntando si ha sido infectado.

Por desgracia el resultado es positivo y has sido infectado por el malware.

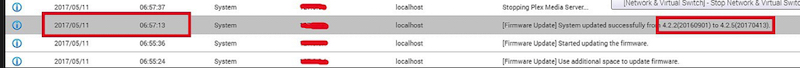

En esta primera fotografía podéis ver cómo se ha realizado la actualización de la versión 4.2.2 a la 4.2.5de QTS.

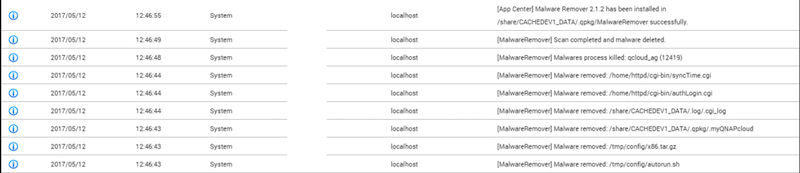

Una vez infectado con la aplicación Malware Remove podemos ver cómo ha detectado el malware y lo ha eliminado.

Ahora como ya he explicado antes se debe reinstalar el firmware y cambiar las contraseñas.

Si tiene cualquier duda recuerda que puedes ponerte en contacto con soporte de QNAP en: http://QNAP.help

mayo 12, 2017 @ 4:02 pm

Hola y para los usuarios que tienen este problema con el cual pierden el acceso por completo?

mayo 13, 2017 @ 4:16 am

Actualiza el firmware manualmente (mediante SSH) y sigue el procedimiento descrito

anteriormente: https ://wiki.qnap.com/wiki/Manually_Updating_Firmware

En caso de duda o cualquier problema: http://QNAP.help

mayo 12, 2017 @ 4:48 pm

Muchas gracias por la noticia!

Limpio.

Saludos.

mayo 12, 2017 @ 6:27 pm

Yo limpio también, pero una duda me surge, sabemos cómo llega este malware al NAS? es algo que descargamos nosotros o lo hacen vía remoto?

Muchas gracias por la información, un saludo

mayo 12, 2017 @ 6:30 pm

De momento no se sabe nada. Yo intuyo que será una vulnerabilidad explotada por algún puerto abierto por SMB, SSH,… pero son conjeturas mías. No se sabe nada oficial.Habrá que esperar.

mayo 13, 2017 @ 4:25 am

La infección proviene de una de las muchas vulnerabilidades detectadas en las versiones anteriores a la 4.2.5 y 4.3.3.0174, las cuales, ya fueron corregidas en su momento. Lamentablemente, este nuevo malware actualiza el firmware por su cuenta, para mantener la infección incluso en versiones actuales. Es necesario desinfectar el NAS con la app Malware Remover actualizada, re-actualizar el firmware a la última versión con Qfinder y cambiar las contraseñas, especialmente la del usuario admin, porque es muy probable que haya sido comprometida. Finalmente, recordar que es muy importante mantener el firmware actualizado, para prevenir problemas como éste (entre otros).

mayo 12, 2017 @ 6:54 pm

Hola, como saber si fui infectado? mi Qnap está en 4.2.5 pero no recuerdo si ya tenia este firmware o no.

mayo 12, 2017 @ 7:11 pm

Hoy en la mañana mi qnap se actualizó de 4.2.2 a 4.2.5 y malware remover dice que eliminó algunos archivos

mayo 12, 2017 @ 7:15 pm

http://subefotos.com/ver/?475bd239d8ba87b48871abd5b832ad4eo.jpg

http://subefotos.com/ver/?ed71cf37053992d67cf6c367bdd3a1e0o.png

mayo 12, 2017 @ 7:23 pm

Siento decirte que has sido infectado. Tienes que realizar el proceso que menciono en el post.

Entra a la web de QNAP y descarga el firmware para tu modelo de NAS.

Actualiza manualmente y cambia las contraseñas.

Una pregunta por curiosidad ¿tenías SMB abierto al exterior?

mayo 12, 2017 @ 7:26 pm

¿Puedo incorporar tus capturas en el post para que la gente vea cómo ese log de la infección?

mayo 12, 2017 @ 7:35 pm

si ,hazlo sube las imagenes. Y lo unico que tengo hacia el exterior es plex.

mayo 12, 2017 @ 7:37 pm

o .. como puedo comprobar si tenia SMB hacia afuera?

mayo 12, 2017 @ 10:01 pm

Para tener SMB al exterior deberías tener los puertos 137-139 y 445 abiertos en el router para la IP del NAS. Si lo preguntas no creo que lo hayas hecho. De todos modos compruébalo.

mayo 13, 2017 @ 4:34 am

No necesariamente ha de provenir desde el exterior (WAN)… Existe malware multisistema capaz de infectar desde la propia LAN. El método de contagio de este nuevo malware no está claro aún, pero sí el procedimiento de desinfección. Es importante que todos instalen la aplicación Malware Remover (desde App Center), la actualicen y comprueben el registro del sistema para ver si estaban infectados (o no). En caso afirmativo, re-actualizar el firmware a la última versión con Qfinder y cambiar las contraseñas de todos los usuarios.

mayo 12, 2017 @ 11:22 pm

Ninguno de esos están abiertos. No he encontrado alguna anomalía en mi server, todo está como siempre.

Ya actualicé a 4.3.3 y cambie mis contraseñas. ¿Tienes algún otro reporte?

mayo 12, 2017 @ 11:26 pm

¿Esto tendrá que ver con Wannacry? ¿o es aparte?

mayo 13, 2017 @ 12:07 am

Es otra cosa porque lo que ha pasado hoy es para S.O Windows y QTS corre sobre un Linux.

mayo 13, 2017 @ 4:45 am

Efectivamente, es poco probable que exista una relación. Especialmente, porque el malware multisistema es poco común. Esto parece un malware hecho a medida para NAS QNAP, pero que otras marcas no informen al respecto, no significa que no estén afectadas, sino que aún no se han percatado muy probablemente. El fabricante se habría dado cuenta por un fallo o bug del malware al actualizar ciertos modelos (por su cuenta), dejando inaccesible su acceso. Eso activó todas las alarmas!

mayo 13, 2017 @ 9:54 am

Muchas gracias, de dos nas que tengo uno estaba infectado y el otro no, flipando me hallo 🙂

mayo 13, 2017 @ 12:35 pm

Pero como sabemos si estamos infectado, pasa algo en concreto??.

Mi version es la 4.3.3.0154. Y no he notado nada raro en mi NAS.

Me da hasta miedo instalar el Malware remove.

mayo 13, 2017 @ 4:05 pm

Si estás en la 4.3.3 no estás infectado. De todos modos puedes instalarlo tranquilamente, no pasa nada. Se descarga desde el repositorio oficial de QNAP.

mayo 16, 2017 @ 7:40 pm

Pues lamento decirte que yo tenía la 4.3.3.0154, y por precaución he instalado el Malware Remover… .y para sorpresa mía, me ha detectado el Malware.

Recomiendo que aunque tengáis la 4.3.3 instaléis el Malware Remover

mayo 14, 2017 @ 11:28 am

pues Josan perdona que te contradiga. yo tenia la version 4.3.3 y se actualizo a la 4.2.5.

Tipo Fecha Hora Usuarios IP de origen Nombre del equipo Contenido

Información 2017/05/10 14:50:03 System 127.0.0.1 localhost [Firmware Update] System updated successfully from 4.3.3.0096(20170217) to 4.2.5(20170413).

mayo 14, 2017 @ 12:52 pm

Claro, ese es el problema, que te hace un downgrade a una versión anterior sin que seas consciente. Otra cosa es que lo hagas tu de manera manual y a idea.

mayo 14, 2017 @ 7:57 pm

Pues yo pensé que al tenerlo actualizado a la ultima versión estaba a salvo pero veo que a gente con la última también le ha ocurrido.

mayo 14, 2017 @ 10:03 pm

Y alguien sabe que puede ocurrir en un nas infectado? ¿ Se borrarán los archivos?

mayo 15, 2017 @ 2:18 pm

No se tiene constancia de eso, por lo menos que yo sepa.

mayo 17, 2017 @ 3:35 am

Por el fichero modificado authLogin.cgi, se puede deducir que roba las credenciales del NAS (usuarios y contraseñas), y por el syncTime.cgi, se podría deducir que las envía a un servidor de Internet, para realizar futuros ataques a terceros, nuevas infecciones, minería de cryptomonedas, rescate de datos u otros malignos fines.

mayo 20, 2017 @ 11:08 am

Pues yo también con la versión 4.3.3.00154 también estaba infectado. Voy a ver si lo arreglo…

mayo 24, 2017 @ 4:59 am

Hola macjosan otra vez me apareció esto:

[MalwareRemover] Malware removed: /home/httpd/cgi-bin/authLogin.cgi

Hice los pasos que pusiste el día de la infección pero me el remover me volvió a scanear algo.